TS-Gateway Probleme auf dem Small Business Server 2008

Für diejenigen, die nicht wissen was ein Terminaldienste-Gateway ist, sei kurz erklärt: Das Remote Desktop Protkoll (RDP, Port 3389) von Microsoft wird genutzt um Terminalserververbindungen herzustellen, dazu wird ein Client (RDP Client, auf allen Client-Betriebssystemen von Microsoft integriert) und ein Terminalserver (kann als Rolle auf einem Server 2003 oder 2008 nachinstalliert werden) benötigt. Das Problem war früher, dass sämtlicher RDP Verkehr unverschlüsselt übertragen wurde, dass stellt gerade bei Verbindungen über das Internet ein hohes Risiko dar. Bisher wurde dafür eine verschlüsselte VPN Verbindung aufgebaut und RDP darüber „getunnelt“. Doch seit Windows Server 2008 hat sich das grundlegend geändert.

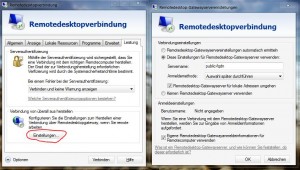

Mit dem Terminalserver-Gateway kann nun eine verschlüsselte Terminalserversitzung hergestellt werden, ohne zuvor eine VPN Verbindung aufbauen zu müssen. Wie? Ganz einfach über das „Firewall-Bypass-Protokoll“ (keine Erfindung von mir, den Begriff habe ich in einem Vortrag auf dem Windows Server 2008 Launch in Frankfurt erstmalig gehört) nämlich HTTPS. Im Client (Start, Ausführen, mstsc) kann man diese Funktion über den Reiter Leistung und den Button Einstellungen konfigurieren (erfordert mind. RDP Client 6.0):

Soweit mein kleiner Exkurs zum Thema. Doch nun zum eigentlichen Problem. In den vergangenen Tagen hatte einer unserer Kunden vermehrt Probleme mit Zugriffen auf seine Terminalserver. Die Server selbst befinden sich in einem Rechenzentrum (oder modern ausgedrückt in einer Cloud), einzelne Büros sind via VPN-Standort-Verbindungen angebunden. Einige Benutzer arbeiten aber auch am Heimarbeitsplatz und wählen sich via Terminalserver-Gateway ein. Genau diese Benutzer erhielten eine immer wiederkehrende Benutzer- und Passwortabfrage bzw. die folgende Fehlermeldung:

Der Computer kann keine Verbindung mit dem Remotecomputer herstellen, da die Gatewayserveradresse der Terminaldienste nicht erreichbar oder falsch ist. Geben Sie eine gültige Serveradresse ein.Nachdem ich die Veröffentlichungsregeln auf dem Microsoft ISA Server 2006 (inkl. gültiges, öffentliches Zertifikat) überprüft hatte und keine Fehler feststellen konnte, untersuchte ich den Small Business Server 2008 und öffnete die MMC des Terminaldienstegateway-Managers und bekam folgende Warnung angezeigt:

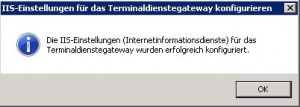

Die obige Meldung suggeriert leider, dass mit einem einfachen Klick auf IIS-Einstellungen für das Terminaldienstegateway konfigurieren das Problem behoben wird. Die folgende Abfrage

und die im Anschluss angezeigte Bestätigung des Vorgangs

wiegen den gläubigen Administrator in relativer Sicherheit. Doch weit gefehlt, nach kurzer Zeit und drei-maliger Aktualisierung der Anzeige erschien erneut die obige Warnung. Also den Freund und Helfer Google befragt und nach einiger Recherche traf ich auf folgenden, hilfreichen und sehr detaillierten Eintrag:

Common Remote Web Workplace Connect to a Computer Issues in SBS 2008

Und tatsächlich, bei der Ausführung des PowerShell-Befehls

Get-OutlookAnywhere | findstr IISAuthenticationMethods

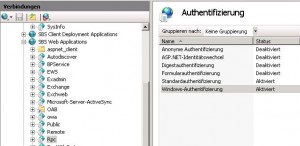

erhielt ich das Ergebnis: IISAuthenticationMethods: Basic. Wie im Beitrag des obigen Links beschrieben, muss auf dem RPC Verzeichnis der SBS Web Applications die Authentifizierungsmethoden Basic und NTLM aktiviert sein. Die RPC Komponente benötigt sowohl Exchange OutlookAnywhere als auch das Terminalserver-Gateway. Allerdings nützt es nichts, die Authentifizierungsmethoden für RPC im IIS umzustellen, da die Exchange Dienste im Hintergrund zyklisch die „richtige“ Konfiguration der IIS Webseiten prüfen und ggf. korrigieren. Deshalb muss der PowerShell-Befehl

Get-OutlookAnywhere | Set-OutlookAnywhere –IISAuthenticationMethods: Basic, ntlm

ausgeführt werden, der nach einiger Zeit auch die richtige Änderung im IIS bewirkt (über die Verwaltungskonsole von Exchange kann für die Authentifizierung von OutlookAnywhere [via Serverkonfiguration, Eigenschaften des Servers, Outlook Anywhere] lediglich Basic oder NTLM eingestellt werden!) :

Nach der richtigen Konfiguration muss der IIS neu gestartet werden, dabei ist zu beachten, nicht den Dienst WWW-Publishingdienst (W3SVC) neu zu starten, sondern selbiges über den Befehl

iisreset /noforce

durchzuführen, da sonst der Dienst Terminaldienste-Gateway (TSGateway) ebenfalls beendet und nicht neu gestartet wird (siehe TS Gateway Service Not Started After Restart in IIS Manager). Doch nach kurzer Zeit und der Aktualisierung der MMC des Terminaldienstegateway-Managers erhielt ich erneut die bekannte Warnung. Vom Ehrgeiz gepackt, verglich ich nun sämtliche Einstellungen des IIS mit einem anderen Small Business Server (mit gleicher Konfiguration) – und siehe da – auf dem Server der die Fehler erzeugte, war die SBS Web Applications Seite für HTTPS (Port 443) an die interne IP Adresse gebunden. Nach dem ich diese Bindung entfernt hatte (IP-Adresse: keine zugewiesen),

tauchte (nach einem Neustart des IIS) keine Warnung mehr im Terminaldienstegateway-Manager auf. Da auf dem betroffenen System aber auch das Protokoll IPv6 für die Netzwerkkarte deaktiviert wurde, prüfte ich gleich noch, ob der Registry-Eintrag

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip6\Parameters\

DisabledComponents, DWORD (32 Bit)

wie im Link Issues After Disabling IPv6 on Your NIC on SBS 2008 beschrieben, richtig eingestellt war. Nach der Änderung in ffffffff und einem anschließenden Neustart ist das oben beschriebene Verhalten sowie alle Fehlermeldungen verschwunden.

Fazit

Der Small Business Server 2008 ist ein komplexes und umfangreiches Produkt, welches von Microsoft recht „filigran“ konfiguriert wurde. Ändert man eine Einstellung – sei es auch nur ein kleines Detail – kann das merkwürdige, teilweise unerklärbare Phänomene hervorrufen, man sollte wissen, was man tut.

Die fehlende Authentifizierungsmethode NTLM für die RPC Komponente im IIS wurde sicher unabsichtlich durch die Einstellung für Outlook Anywhere in der Exchange Management Konsole überschrieben, hier ist also Vorsicht geboten, will man auch das Terminaldienste-Gateway nutzen.

Wie bei allen meinen Beiträgen gilt: Bei Tipps, Vorschlägen sowie Fragen oder Kritiken hinterlasst bitte einen Kommentar.

Einen Blog am Leben zu erhalten kostet Zeit und Geld. Da ich auf meiner Seite weder Werbung einbinde, noch andersweitige Zuwendungen erhalte, freue ich mich über jede kleine Spende. Einfach und unkompliziert geht das über PayPalMe. Du unterstützt damit diesen Blog. Vielen Dank.

Auf Grund der am 25. Mai 2018 in Kraft tretenden europäischen Datenschutz-Grundverordnung wurden alle Kommentare abgeschaltet und gelöscht. Damit wird die Erhebung personenbezogener Daten vermieden. Das DSGVO wurde von Professor Thomas Hoeren zu "einem der schlechtesten Gesetze des 21. Jahrhunderts" gekürt, mit der Bemerkung, dass überbordene Werk sei "hirnlos". Ich bedaure sehr, das damit die Möglichkeit zum Austausch von Informationen von Gleichgesinnten verhindert wird.